Monitoraggio delle risorse

Vantaggi per la tua azienda per il monitoraggio e la gestione dei tuoi asset

Le aziende possono perdere milioni di dollari a causa della perdita di beni. Nel solo settore edile, il furto annuale di attrezzature è stimato tra 300 milioni e 1 miliardo di dollari. Inoltre, ogni anno viene recuperato meno del 25% delle apparecchiature rubate. Per questo motivo e per molti altri, il monitoraggio delle risorse è una soluzione indispensabile per le imprese grandi e piccole.

Il monitoraggio delle risorse è il metodo organizzativo utilizzato per tenere traccia delle risorse fisse e non fisse di un'impresa, inclusi inventario, flotta, attrezzature varie, strutture, dati, laptop e altri dispositivi, mobili e molto altro.

Prevenzione delle perdite

La perdita di beni può costare a una sola azienda milioni di dollari all'anno, ma, fortunatamente, l'istituzione di un programma di prevenzione delle perdite costa alle organizzazioni solo un piccolo investimento iniziale. Quando i tag vengono attaccati a beni, come i laptop, ad esempio, i gestori competenti possono utilizzare il software corrispondente per ottenere rapidamente accesso alla cronologia del laptop, inclusa la sua posizione e le informazioni degli associati che lo hanno controllato per ultimo. Disporre di questi dati è potente per le aziende in quanto consente loro di avere una conoscenza più salda dei piani interni di furto e di organizzazione delle risorse.

Opportunità per semplificare il reporting e il controllo

Allunga la vita delle risorse

Le operazioni che hanno un sacco di risorse pesanti nei loro portafogli, come veicoli, costosi elementi di automazione e dispositivi portatili in abbondanza, sanno quanto possono essere ripidi questi investimenti iniziali. Quando viene implementato un piano di tracciamento delle risorse, l'azienda è in grado di avere in ogni momento un'idea cristallina dello stato attuale delle proprie apparecchiature, anche nei dettagli apparentemente più minuscoli. Il monitoraggio delle risorse consente inoltre alle aziende di consolidare la pianificazione della manutenzione e di segnalare eventuali successi o problemi direttamente all'interno del sistema software scelto e di facile accesso. Con questi avvisi automatizzati di manutenzione, sostituzione e garanzia, i manager sono in grado di risparmiare denaro per la propria attività, semplicemente rispettando i programmi di sicurezza e manutenzione appropriati.

Sicurezza

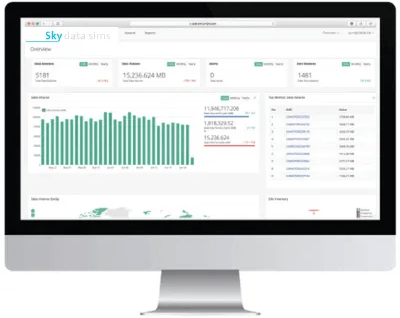

Funzionalità del portale account M2M SKY Data IoT

- Portale aziendale globale sicuro con accesso all'account Web 24 ore su 24, 7 giorni su 7 tramite il protocollo SSL (Secure Sockets Layer) standard del settore. API per soluzioni personalizzate su misura per le esigenze di un settore specifico. Monitoraggio dello stato di connettività in tempo reale e informazioni diagnostiche Analisi dei dati e reporting a livello di dispositivo Guadagno pieno controllo sulla connettività del tuo dispositivo

Apri le SIM Card IoT in roaming

- Nessun controllo o riferimento di reteSupporta tutti i fattori di forma della sim e lo scambio OTA IMSIRoaming aperto con connettività multi-rete globaleImposta un limite dati mensile o ciascuno per ciascun dispositivoGestito da un'unica piattaforma di gestione della connettività

APN sta per Nome punto di accesso. L'APN viene utilizzato dai fornitori di servizi mobili per combinare molte carte SIM in un'unica rete limitata. Si consiglia di disporre di un APN privato per le applicazioni critiche per la sicurezza.

VPN sta per Rete Privata Virtuale. La VPN fornisce un'ulteriore estensione della sicurezza per la tua applicazione rimuovendo l'accesso ai tuoi dispositivi M2M/IoT dall'Internet pubblica. Si consiglia di installare una VPN sulla rete di dispositivi M2M/IoT quando sussistono problemi di sicurezza e soprattutto se è presente un ampio parco di dispositivi sul campo controllato da un'unica posizione.

L'IP statico viene utilizzato come parte della rete privata virtuale - VPN. L'IP statico ti consente di contattare il dispositivo direttamente e in modo sicuro senza mai toccare la rete Internet pubblica. Si tratta della massima misura di sicurezza che offre la massima flessibilità nella gestione dei dispositivi remoti

Il servizio OneSim IMEI Lock aggiunge un livello di sicurezza e garantisce che una carta SIM possa essere utilizzata solo nel dispositivo IoT a cui è assegnata.

Contattaci

Per saperne di più, richiedere un preventivo o ricevere uno starter kit di prova gratuito, compila e invia il modulo sottostante.

Iscriviti alla nostra newsletter

SKYDATA-IoT | Tutti i diritti riservati

politica sulla riservatezza

Tutti i diritti riservati | Sim di dati del cielo