تتبع الأصول

فوائد لعملك لتتبع وإدارة الأصول الخاصة بك

يمكن أن تخسر الشركات ملايين الدولارات من الأصول المفقودة. وفي صناعة البناء وحدها، تقدر سرقة المعدات السنوية ما بين 300 مليون دولار إلى مليار دولار. علاوة على ذلك، يتم استرداد أقل من 25% من تلك المعدات المسروقة كل عام. لهذا السبب وغيره الكثير، يعد تتبع الأصول حلاً لا بد منه للمؤسسات الكبيرة والصغيرة.

تتبع الأصول هو الأسلوب التنظيمي المستخدم لتتبع الأصول الثابتة وغير الثابتة للمؤسسة، بما في ذلك مخزونها وأسطولها ومعداتها المختلفة وهياكلها وبياناتها وأجهزة الكمبيوتر المحمولة والأجهزة الأخرى والأثاث وغير ذلك الكثير.

منع فقدان

يمكن أن تكلف الأصول المفقودة شركة واحدة فقط ملايين الدولارات سنويًا، ولكن لحسن الحظ، فإن إنشاء برنامج لمنع الخسارة لا يكلف المؤسسات سوى استثمار أولي صغير. عندما يتم إرفاق العلامات بالأصول، مثل أجهزة الكمبيوتر المحمولة، على سبيل المثال، يمكن للمديرين المناسبين استخدام البرامج المقابلة للوصول بسرعة إلى تاريخ الكمبيوتر المحمول، بما في ذلك مكان وجوده ومعلومات الزملاء الذين قاموا بفحصه آخر مرة. يعد الحصول على هذه البيانات أمرًا قويًا بالنسبة للشركات لأنه يتيح لها الحصول على فهم أكثر صرامة لخطط تنظيم السرقة الداخلية والأصول الخاصة بها.

فرص لسهولة إعداد التقارير والتدقيق

يطيل عمر الأصول

إن العمليات التي تحتوي على الكثير من الأصول الثقيلة في محافظها الاستثمارية، مثل المركبات وعناصر الأتمتة باهظة الثمن والأجهزة المحمولة الوفيرة، تعرف مدى ضخامة تلك الاستثمارات الأولية. عند تنفيذ خطة تتبع الأصول، تكون الشركة قادرة على الحصول على فكرة واضحة تمامًا عن الحالة الحالية لمعداتها في جميع الأوقات، حتى وصولاً إلى التفاصيل التي تبدو صغيرة جدًا. يتيح تتبع الأصول أيضًا للشركات ترسيخ جدولة الصيانة، والإبلاغ عن أي نجاحات أو مشكلات مباشرة من خلال نظام البرامج الذي تختاره والذي يسهل الوصول إليه. من خلال تنبيهات الصيانة والاستبدال والضمان الآلية هذه، يستطيع المديرون توفير الأموال لأعمالهم، فقط من خلال مواكبة جداول السلامة والصيانة المناسبة.

حماية

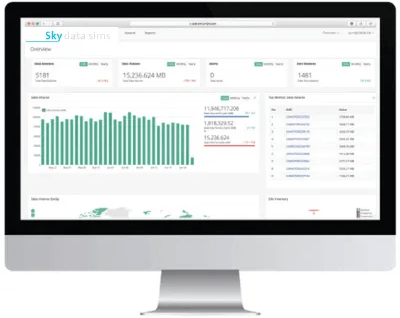

ميزات بوابة حساب SKY Data IoT M2M

- بوابة مؤسسة عالمية آمنة تتميز بإمكانية الوصول إلى حساب الويب على مدار الساعة طوال أيام الأسبوع عبر بروتوكول SSL (طبقة المقابس الآمنة) القياسي في الصناعة. واجهة برمجة التطبيقات (API) لحلول مخصصة مصممة خصيصًا لتلبية احتياجات صناعة معينة. مراقبة حالة الاتصال في الوقت الفعلي والمعلومات التشخيصية وتحليلات البيانات وإعداد التقارير على مستوى الجهاز. السيطرة الكاملة على اتصال جهازك

افتح بطاقات SIM لإنترنت الأشياء للتجوال

- لا يوجد توجيه أو مرجع للشبكة، يدعم جميع عوامل شكل بطاقة sim ومبادلة OTA IMSI، التجوال المفتوح مع اتصال عالمي متعدد الشبكات، قم بتعيين حد بيانات شهري أو لكل جهاز لكل جهاز، تتم إدارته بواسطة منصة واحدة لإدارة الاتصال

يشير APN إلى اسم نقطة الوصول. يستخدم مقدمو خدمات الهاتف المحمول APN لدمج العديد من بطاقات SIM في شبكة واحدة محدودة. من المستحسن أن يكون لديك APN خاص للتطبيقات الأمنية الهامة.

VPN تعني الشبكة الخاصة الافتراضية. توفر VPN مزيدًا من الأمان لتطبيقك عن طريق إزالة الوصول إلى أجهزة M2M/IoT الخاصة بك من الإنترنت العام. يوصى بتثبيت VPN على شبكة أجهزة M2M/IoT عندما تكون هناك مخاوف أمنية وخاصة إذا كان هناك أسطول كبير من الأجهزة في الميدان يتم التحكم فيها من موقع واحد.

يتم استخدام عنوان IP الثابت كجزء من الشبكة الافتراضية الخاصة - VPN. يتيح لك Static IP الاتصال بالجهاز بشكل مباشر وآمن دون لمس الإنترنت العام. هذا هو الإجراء الأمني الأعلى الذي يوفر أقصى قدر من المرونة في إدارة الأجهزة البعيدة

تضيف خدمة OneSim IMEI Lock طبقة من الأمان وتضمن أنه لا يمكن استخدام بطاقة SIM إلا في جهاز إنترنت الأشياء الذي تم تخصيصها له.

اتصل بنا

لمعرفة المزيد، أو طلب عرض أسعار، أو الحصول على مجموعة أدوات تجريبية مجانية، يرجى إكمال النموذج أدناه وإرساله.

الاشتراك في النشرة الإخبارية

SKYDATA-IoT | كل الحقوق محفوظة

سياسة الخصوصية

جميع الحقوق محفوظة | شريحة بيانات سكاي