Seguimiento de activos

Beneficios para su negocio por el seguimiento y gestión de sus activos

Las empresas pueden perder millones de dólares por la pérdida de activos. Sólo en la industria de la construcción, el robo anual de equipos se estima entre $300 millones y $1 mil millones. Es más, menos del 25% de ese equipo robado se recupera cada año. Por esta razón y muchas más, el seguimiento de activos es una solución que deben implementar las empresas grandes y pequeñas.

El seguimiento de activos es el método organizativo utilizado para realizar un seguimiento de los activos fijos y no fijos de una empresa, incluido su inventario, flota, diversos equipos, estructuras, datos, computadoras portátiles y otros dispositivos, muebles y mucho más.

Prevención de pérdidas

Los activos perdidos pueden costarle a una sola empresa millones de dólares al año, pero, afortunadamente, implementar un programa de prevención de pérdidas solo les cuesta a las organizaciones una pequeña inversión inicial. Cuando se adjuntan etiquetas a activos, como computadoras portátiles, por ejemplo, los administradores adecuados pueden usar el software correspondiente para obtener acceso rápidamente al historial de la computadora portátil, incluido su paradero y la información de los asociados que la revisaron por última vez. Tener estos datos es poderoso para las empresas, ya que les permite tener una comprensión más firme de sus planes internos de robo y organización de activos.

Oportunidades para facilitar la presentación de informes y auditorías

Extiende la vida de los activos

Las operaciones que tienen muchos activos pesados en sus carteras, como vehículos, costosos elementos de automatización y dispositivos portátiles en abundancia, saben cuán elevadas pueden ser esas inversiones iniciales. Cuando se implementa un plan de seguimiento de activos, la empresa puede tener una idea muy clara del estado actual de sus equipos en todo momento, incluso hasta el detalle más aparentemente minúsculo. El seguimiento de activos también permite a las empresas solidificar la programación de mantenimiento e informar sobre cualquier éxito o problema directamente dentro del sistema de software elegido y de fácil acceso. Con estas alertas automatizadas de mantenimiento, reemplazo y garantía, los gerentes pueden ahorrar dinero para su negocio, simplemente manteniendo los programas de seguridad y mantenimiento adecuados.

Seguridad

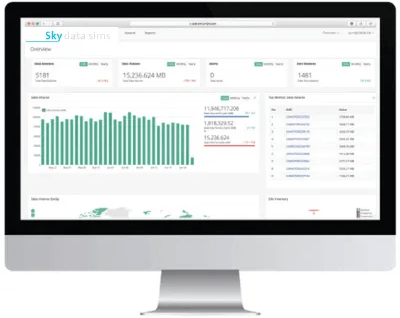

Características del portal de cuentas SKY Data IoT M2M

- Portal empresarial global seguro que ofrece acceso a cuentas web las 24 horas del día, los 7 días de la semana a través del protocolo SSL (Secure Sockets Layer) estándar de la industria. API para soluciones personalizadas adaptadas a las necesidades de una industria específica. Supervise el estado de conectividad en tiempo real y la información de diagnóstico Análisis de datos e informes a nivel de dispositivo Ganancia control total sobre la conectividad de su dispositivo

Tarjetas SIM de IoT de itinerancia abierta

- Sin dirección ni referencia de red Admite todos los factores de forma de SIM e intercambio OTA IMSI Roaming abierto con conectividad global de múltiples redes Establezca un límite de datos mensual o cada uno para cada dispositivo Administrado por una única plataforma de administración de conectividad

APN significa Nombre del punto de acceso. Los proveedores de servicios móviles utilizan APN para combinar muchas tarjetas SIM en una única red limitada. Se recomienda tener un APN privado para aplicaciones críticas de seguridad.

VPN significa Red Privada Virtual. VPN proporciona una extensión aún mayor de la seguridad de su aplicación al eliminar el acceso a sus dispositivos M2M/IoT desde la Internet pública. Se recomienda tener VPN instalada en la red de dispositivos M2M/IoT cuando existen problemas de seguridad y especialmente si hay una gran flota de dispositivos en el campo controlados desde una única ubicación.

La IP estática se utiliza como parte de la Red Privada Virtual - VPN. La IP estática le permite comunicarse con el dispositivo de manera directa y segura sin siquiera tocar la Internet pública. Esta es la principal medida de seguridad que ofrece la máxima flexibilidad en la gestión de dispositivos remotos.

El servicio OneSim IMEI Lock agrega una capa de seguridad y garantiza que una tarjeta SIM solo se pueda usar en el dispositivo IoT al que está asignada.

Contáctenos

Para obtener más información, solicitar una cotización o recibir un kit de inicio de prueba gratuito, complete y envíe el formulario a continuación.

Suscríbase a nuestro boletín de noticias

SKYDATA-IoT | Reservados todos los derechos

política de privacidad

Todos los derechos reservados | Simuladores de datos del cielo